紧急行动:永恒之蓝勒索病毒防御与应急安装全攻略

永恒之蓝勒索病毒应急安装指引

近期,永恒之蓝勒索病毒在全球范围内引发了广泛的关注和恐慌。该病毒利用Windows系统的SMB协议漏洞(对应微软漏洞公告MS17-010)进行传播,攻击者通过该漏洞可以在目标机上执行任意代码、植入病毒、远程控制木马等。一旦感染,病毒会加密系统中的重要文件,要求受害者支付赎金以换取解密密钥,给企业和个人用户带来了巨大的经济损失和数据风险。因此,本文将从多个维度提供一套应急安装指引,帮助用户防范和应对永恒之蓝勒索病毒的攻击。

一、初步准备

1. 断开网络连接

为了防止病毒进一步传播,首先要做的就是断开被感染电脑的网络连接。具体步骤如下:

办公电脑:开机前拔掉网线或者断开无线网络连接。

服务器:确保所有网络接口都已断开,并禁用任何可能允许远程连接的服务。

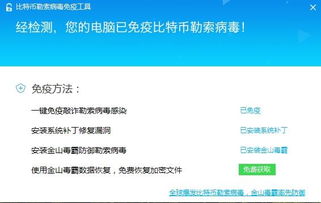

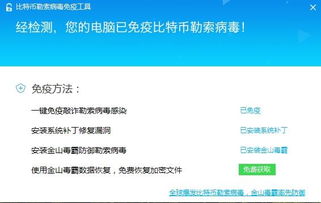

2. 安装安全软件

在断开网络后,安装或更新杀毒软件及防火墙,以确保系统具备一定的防御能力。推荐安装360安全卫士等具有反勒索病毒功能的软件。

安装360安全卫士:

1. 下载并安装360安全卫士。

2. 进入主界面,找到左下角的“反勒索服务”。

3. 在弹出的界面选择“仅开启反勒索”,然后勾选“开启360反勒索服务”。

二、应急封闭端口

永恒之蓝病毒主要通过445端口进行传播,因此封闭该端口是防范病毒的重要措施。

1. 下载并安装应急封闭端口工具

下载“永恒之蓝勒索病毒应急封闭端口安装包”,解压后根据各自电脑操作系统版本选择安装“win7批处理”或“winxp”。

核对电脑版本:右击电脑桌面“我的电脑”——查看“属性”,即可看到自己电脑是win7还是xp系统。

安装批处理文件:双击对应的批处理文件,按提示完成安装。

2. 禁用445端口

除了使用应急封闭端口工具外,还可以通过防火墙手动禁用445端口。

Win7/8/10用户:

1. 打开控制面板-Windows防火墙。

2. 点击高级设置。

3. 点击入站规则-新建规则。

4. 选择端口-TCP,特定本地端口445。

5. 选择阻止连接,勾选域、专用、公用。

6. 输入名称,完成设置。

Winxp/2003用户:

1. 打开控制面板-Windows防火墙。

2. 启用Windows自带的防火墙。

3. 点击例外,取消“文件和打印机共享”。

三、安装系统补丁

安装系统补丁是修复漏洞、防止病毒入侵的根本措施。

1. 下载并安装系统补丁

下载“系统补丁(xp win7 win8 s2003 s2008)”安装包,解压后根据各自电脑操作系统版本选择安装补丁。

核对电脑版本:与前面封闭端口时的方法相同。

安装补丁:双击对应的补丁文件,按提示完成安装。

重启计算机:安装完成后,重启计算机以使补丁生效。

四、应急响应流程

在发现感染永恒之蓝勒索病毒后,应立即启动应急响应流程,以尽快控制病毒扩散,减少损失。

1. 隔离感染设备

立即将感染病毒的电脑从网络中隔离出来,防止病毒进一步传播。

2. 分析主机日志

检查系统日志,分析病毒入侵的路径和方式,以便制定针对性的应对措施。

3. 修复漏洞

确认系统已安装所有必要的补丁,并禁用不必要的服务,以减少系统漏洞。

4. 数据恢复

如果数据已经被加密,应立即停止使用该设备,并联系专业的数据恢复机构进行解密。切勿轻信网上所谓的有偿解密方法,以免遭受二次损失。

五、预防措施

为了防范永恒之蓝勒索病毒的再次攻击,用户应采取以下预防措施:

1. 及时更新系统补丁

关注微软发布的安全公告,及时安装最新的系统补丁,修复已知漏洞。

2. 禁用不必要的服务

关闭不必要的服务和端口,减少系统暴露的攻击面。

3. 安装杀毒软件

安装并定期更新杀毒软件,确保系统具备实时的病毒防御能力。

4. 培养安全意识

提高网络安全意识,不点击不明链接,不下载来源不明的文件,不随意连接不安全的网络。

5. 定期备份数据

定期备份重要数据,确保在遭遇病毒攻击时能够迅速恢复系统。

六、总结

永恒之蓝勒索病毒是一种极具破坏性的电脑病毒,但通过采取一系列应急安装和预防措施,我们可以有效地防范和应对该病毒的攻击。本文提供了一套详细的应急安装指引,包括断开网络连接、封闭端口、安装系统补丁、应急响应流程和预防措施等多个方面,希望能帮助用户更好地保护自己的电脑系统免受病毒侵害。同时,我们也应时刻保持警惕,加强网络安全意识,共同构建一个安全、稳定的网络环境。

- 上一篇: 揭秘:轻松几步,查看你的支付宝年度账单全貌

- 下一篇: 打造完美今合网网店:一步步装修指南

-

解锁360安全卫士的隐藏盾牌:轻松开启反勒索服务资讯攻略11-25

解锁360安全卫士的隐藏盾牌:轻松开启反勒索服务资讯攻略11-25 -

轻松学会:给电脑打上勒索病毒防护补丁的步骤资讯攻略11-28

轻松学会:给电脑打上勒索病毒防护补丁的步骤资讯攻略11-28 -

小米手机防盗全攻略:被盗后的紧急应对措施资讯攻略12-07

小米手机防盗全攻略:被盗后的紧急应对措施资讯攻略12-07 -

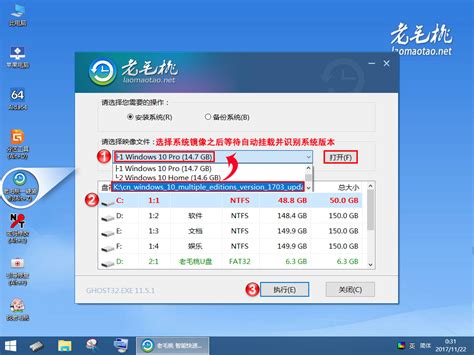

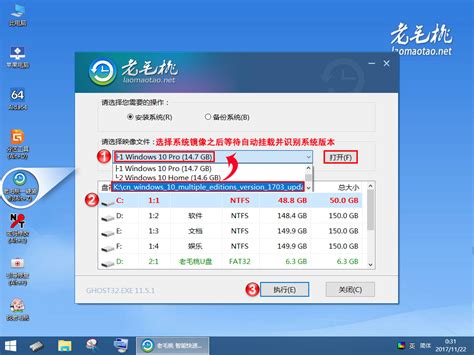

打造高效老毛桃U盘启动神器资讯攻略12-07

打造高效老毛桃U盘启动神器资讯攻略12-07 -

公交车火灾应急处理指南资讯攻略11-11

公交车火灾应急处理指南资讯攻略11-11 -

准考证丢失后的应急处理办法资讯攻略11-20

准考证丢失后的应急处理办法资讯攻略11-20